http://www.zhihu.com/question/22199390

中本聪在密码邮件组中是一个年轻后辈(可能30岁出头),但地位十分显赫,在这个邮件组中,有菲利普·希默曼(PGP技术的开发者)、约翰·吉尔摩(太阳微系统公司的明星员工)、斯蒂文·贝洛文(美国贝尔实验室研究员,哥伦比亚大学计算机科学教授)、布拉姆·科恩(BT下载的作者)、蒂姆希·C·梅(英特尔公司前首席科学家)、阿桑奇(维基解密创始人)这样的大牛,虽然没有任何来自密码邮件组的成员对中本聪的评价,但我们可以从一些细节中了解中本聪在其中的地位。

1、哈尔·芬尼(PGP加密的发明人之一)是中本聪的早期助手,人们亲切的称他为中本聪的“沃森”(沃森是电话发明人贝尔的助手)哈尔・芬尼(Hal Finney)

2、2011年,维基解密宣布支持比特币捐赠,社区一片欢呼。消失已久的中本聪却在论坛发贴警告这不是一个好消息,他建议阿桑奇不要接受比特币捐赠。维基解密后来淡化处理了这件事。那也是中本聪最后一次公开露面,这暗示了他对阿桑奇的不小影响力。

3、中本聪的地位比密码学货币的先行者大卫·乔姆要高,大卫乔姆是什么人,大家可以重温凯文·凯利20年前写的《失控》,在那本书中凯文·凯利对其浓彩重墨,宛如在为乔布斯一样的科技明星立传。两位天才不同的是,前者失败了,后者却汲取了前者的教训。可能正是由于这个原因,导致凯文·凯利对比特币持悲观态度(《技术元素,隐秘的匿名市场》),前者的失败太痛心了,凯文深爱着大卫,以致于他已经不太相信中本聪能力挽狂澜。

中本聪不像凯文那样对密码学货币领域那些失败的前辈顶礼膜拜,相反,他对“现在更多的人对90年代感兴趣”不以为然,在与一位研究者的信件交流中(不久前被研究者公布 中本聪和某研究者的信件交流(节选)),他强调比特币的独一无二,嘲弄基于“信任第三方”系统的失败(例如电子现金)。“我希望人们能够有一种区别,即人们认为“我是第一次知道我们在尝试一个无信任第三方为基础的系统”。”中本聪的自信可见一斑。

中本聪对这些失败者的反省是,Beenz、Flooz、E-cash、B-money等虚拟货币先驱尝试的失败主要是由其中心化的组织结构所造成的。这是因为一旦为虚拟货币信用背书的公司倒闭,或保管总账的中央服务器被黑客攻破,该虚拟货币即面临信用破产与内部崩溃的风险。2009年2月,中本聪在IRC频道写道:“政府擅长击溃Napster那样拥有中央控制的网络,但是Gnutella 和Tor 这样完全P2P的网络看起来依旧安枕无忧。” (《比特币:一个虚幻而真实的金融世界》巴比特成员合著,京东、当当已有预售)

中本聪的密码学造诣十分精湛,许多曾经被认为是冗余设计的错误,后来被证明都是正确的,比如精心挑选的Koblitz曲线,避开了美国国安局在加密标准中暗藏的后门。比如在椭圆曲线数字签名算法加密的基础上,再哈希两次,足以应付量子计算机的威胁……中本聪的天才:比特币以意想不到的方式躲开了一些密码学子弹

中本聪为上线比特币项目,精心准备了身份资料与域名。早在2008年8月18号就注册了http://bitcoin.org的域名,并保护性注册了http://bitcoin.net 。whois的信息都毫无价值地指向位于芬兰赫尔辛基的一家小型主机托管商。域名注册商为一家小公司http://anonymousspeech.com,为什么选择这家公司,因为这家公司的服务声称他能为用户的域名注册提供匿名性保证,确保不受人肉搜索,也不会遭到政府的检索。研究人员曾一度追踪到这家公司,结果是竹篮打水一场空。因为中本聪使用Tor网络发送邮件,而且,目前 http://bitcoin.org 大概已经移交了所有权,这也是为什么移到了赫尔辛基的原因。但是 http://bitcoin.net 这个域名一定还在Satoshi的手里。完成域名准备工作之后,中本聪这才于2009年2月11日,在http://p2pfoundation.ning.com发起“比特币”这一项目。

意味深长的是,中本聪在创世区块里留下一句永不可修改的话:“The Times 03/Jan/2009 Chancellor on brink of second bailout for banks,当时正是英国的财政大臣达林被迫考虑第二次出手纾解银行危机的时刻。”这句话是泰晤士报当天的头版文章标题。中本聪引用这句话,既是对该区块产生时间的说明,又是对金融危机中旧有的脆弱银行系统的冷嘲,还可能是一个对其身份的烟雾弹。谁是比特币背后的黑手?人们可能误解了比特币诞生的意义,在白皮书《比特币:一种点对点的电子现金系统》中,中本聪甚至提都没提“货币”这个词,而存在性证明,却在创世区块就已经暗示了。直到几年之后,社区开发者才意识到区块链的深远意义。时间戳服务与存在证明

中本聪行事缜密细致,与任何人交流都使用PGP加密和Tor网络。加文·安德列森(比特币基金会首席科学家)曾向记者透露,有很多人都冒充中本聪写信给他,但被他轻易识破,因为他们没有使用PGP加密。中本聪哪怕与最亲密的合作伙伴交流也使用加密,而且从不透露个人信息,加文、尼克·萨博、哈尔芬尼均对他知之甚少。中本聪把项目的领导权移交给加文,仅仅是通过邮件的简短交流。联想丝绸之路站长被FBI安排的卧底钓鱼,中本聪显然要高明得多。他甚至在白皮书和社区发言中,有意的伪造一些身份信息与个性化特征,误导一些错误的猜测。比如伪装英式拼读,格林威治时间的作息规律,日本名字,论文中“WE”的第一人称,使用生僻的科技术语,模仿密码学同仁的写作风格,反复使用‘of course’无逗号隔离,不同于惯用的方法(‘the problem of course is’);使用‘preclude’一词(仅在1.5%的密码论文中出现)……他的这些障眼法取得了不错的效果,已经有无数研究者、情报人员调查过他的真实身份,候选人多达几十位,有天才数学家,有技术大牛,还可能是团队,但没有一个得到核实。分析称比特币之父中本聪或为经济学教授尼克萨博业内人士质疑中本聪或为京都大学教授望月新一

前段时间两位以色列计算机专家曝料,发现比特币黑市网站“丝绸之路”站长罗斯•威廉•乌布利希与中本聪可能存在财务往来,研究称中本聪或与丝绸之路存在财务来往 这让人对中本聪捏了一把汗,所幸的是,中本聪没有犯这么愚蠢的错误。很快有人站出来,澄清那个地址是他的,不是中本聪的。与丝绸之路财务往来账户真实拥有者现身,否认自己是中本聪 中本聪从未动用早期挖矿所得的比特币,这些币就像是雅浦岛渔民不小心遗落大海里的石币一样,永久地沉默着。对此,FBI无可奈何。他们的心情就跟高效密码学组标准现任主席Dan Brown得知比特币使用secp256k1时一样,意外中夹杂着沮丧。中情局雇员斯诺登不久前披露NSA(国安局)在椭圆曲线算法(ECC)中埋了个陷阱,他们知道不为人知的方法来弱化这条曲线。但是很遗憾,比特币让他们失望了,中本聪使用的不是NSA精心挑选的伪随机曲线,而是Koblitz曲线。中本聪怎么知道国际通用加密标准ECC中有后门,恐怕只有天知道了。

作为顶级黑客,不能在互联网隐藏自己的身份,这本身已构成一个怀疑。

很遗憾后面补充的内容不符合知乎社区规范,我已将完整版发表于巴比特我们都是中本聪:那些孜孜以求建立密码学货币的先驱们,分享给各位。

2013年12月22日星期日

2013年11月21日星期四

时光轴:明治维新

| 19世纪中叶,中日两个东方古国在面临西方列强严峻挑战的情况下,几乎前后脚出台了各自的应对举措——洋务运动与明治维新。各自的努力最终在甲午一战中分出高下,日本在强国富民的道路上国势日隆(同时不可控地迈向军国主义),大清王朝则江河日下,终至在内忧外患下气尽而亡。晚清在现代化道路上的失败不仅是一朝一族的失败,中华民族之后百年坎坷蹭蹬,至今现代化使命未达。...中日近代史上现代化进程的不同命运表明,改革大势固最终由时代潮流决定,但领导集团的格局、智慧与胸怀,则决定了一国一族的中短程命运,波及数代人的生活。 |

| 明治改元诏书 |

黑船来航

1853年7月8日,睦仁(后来的明治天皇)出生的次年,美国海军准将佩里带领4艘军舰出现在江户湾(今东京湾)的入口,从未见过如此威武舰船的日本人又惊又惧。在海面巡游6天充分展示实力之后,佩里登陆,向幕府代表递交了菲尔莫尔总统的书信,信中总统希望日本“改变古老的法律,允许两国间自由贸易”,并请求日本人“和善”地对待失事船只船员等等。佩里希望“日本政府能避免两国之间的不友好冲突”,积极响应美国“建立亲善关系的建议”。最后他说,来年春天他会再来,还要和“大得多的舰队”一起来领教幕府将军的答复。

对主政日本的德川幕府来说,“黑船来航”事件是一次巨大的危机。担任幕府老中的阿部正弘非常了解日本海防之虚弱。但他也知道,如果幕府打开国门,必然会招致无数责难。阿部正弘遂将美国总统和佩里的信译成日文寄给各藩的大名,征求他们的意见。

......

幕府倒台

1868年1月3日早晨,萨摩勇士冲进皇宫,受到了岩仓具视和其他讨幕派朝臣的欢迎。当天,孝明天皇过世后登基已有一年的睦仁宣布废除将军职位,政归天皇。

......

西方通商是日本封建结构倾覆所必需的最后的一击...外夷成了倒幕派不自知的同盟;武士、大名、浪人、商人和农民形成了一个杂牌的队伍——厌恶商人和外国人但不自知其正为这二者间的更密切关系而斗争的武士;只想以他们本藩控制下的政权来取代德川霸权的大名;一面加害外国人、一面冒生命的危险来学习洋文和思想的浪人;予革命以经济支援的商人;反对地方官宪的暴政或增税而不关心国家政治的农民——这个异常庞杂的群体,在经过数世纪的隐晦而再度光彩焕发的天皇的不可思议的力量下团结了起来,合力推翻了摇摇欲坠的幕府政权。

......

明治维新

1868年,明治元年,16岁的睦仁可能经历了他一生中空前或许也是绝后的高密度事件,一如这个国家万象更新前的紧锣密鼓、百务待举——1月3日,颁布“王政复古大号令”,宣布废除幕府,一切权力重归天皇,承诺“百事一新”,以结束人民的不幸;同日,新政府军与幕府军队在鸟羽、伏见开战;5月,新政府军不流血接收江户城,最后的幕府将军德川庆喜退隐;8月27日,睦仁天皇举行即位大典。9月8日,改年号为“明治”,取《易经》中的“圣人南面而听天下,向明而治”;随后,明治天皇将首都从京都迁至江户,改称东京,因为江户是政治、经济、军事、文化、交通的中心,方便颁布一系列改革措施。

这一年的繁杂事件中,最具意义的是4月,少年天皇把近五百名官吏召集到京都皇宫,宣读了被称为《五条御誓文》的国策——

对应中文翻译如下:

一、广兴会议,万机决于公论。

二、上下一心,盛展经纶。

三、官武一体,以至庶民,各遂其志,毋使人心倦怠。

四、破除旧有之陋习,一本天地之公道。

五、求知识于世界,大振皇国之基业。

我国即将进行前所未有之变革,故朕躬身先众而行,向天地神明宣誓,定斯国是,立万民保全之道。盼众卿亦咸秉此念,同心戮力。

新国策可视为后来“明治维新”的总纲领。“维新”一词,取自中国《诗经》的“周虽旧邦,其命维新”。

16岁的明治天皇在这一年举行了成人礼,而日后成为他重臣的大久保利通这年38岁,木户孝允35岁,伊藤博文只有27岁。

......

1868年,明治维新后的日本全方位拥抱西方。十年内,数百名日本人在欧美求学,还有数量更多的外国人在日本生活,其中许多人为国家和县政府所聘用,包括采矿、航海、铸币、医学、运输、银行业、法律、政治学、农业、教育,甚至军队的专家。并非所有的外国顾问(至少早期)都是西方人。1872年,地方政府雇用的160名外国人中有多达42位华人,他们多为烘茶技术的顾问。与西方人不同的是,华人的角色通常局限于技术事务,做重大决策的机会相当少。至1875年,日本政府雇用约520名外国人。随后,逐渐转移至民营部门。至1897年,民营部门雇用约760名外国人。据估计,明治时期政府有高达5%的支出用来支付外国人的薪资等费用。工部省各局于1874年支付给外国专家的薪资占全年经费的33.7%。日本第一所新式大学东京大学于1877年创设时,全校4个学部(理、法、文、医)的教授共有39人,其中27人为外国人,薪金占东大预算的1/3强,而日本人只有12人。

......

士族反乱

1870年代中期,知识分子、城市居民和村民开始提出他们自己对“自由和民权”的要求。越来越多的普通日本人加入到各种政治团体中。到1870年代末,全国约有一千个这类组织定期集会,商人、手工业者、劳工和农民聚集在一起听演说,讨论时局。人们辩论的议题包括时政、经济、历史以及女性权利等。

......

各地争取减免地租的农民斗争,与民权运动结合,政府处境日益困难,1880年(明治十三年)2月,根据太政和左、右三大臣的协议,鉴于“国会论兴起,随岁月荏苒,王室之安危难测,约定应基于国体,迅速确立宪法”。

......

帝国宪法

国家的元气为叛乱、内讧和内战所耗竭,这是明治政府所继承的日本的情况。1868年那些领导人和日本人民相信,只有富于革新精神的根本改变,才能拨乱反正,拯救未来。明治政府的领导人随后推出了一系列令人眼花缭乱的改革理念和举措,其中包括版籍奉还,废藩置县,推出“富国强兵,殖产兴业,文明开化”总方针,承认各阶级(士农工商)法律上的平等,废除封建服饰和封建界限,废止以佛教为国教,改革历法,解放税负,加速介绍西洋思想和技术,取消禁止买卖及分割土地的封建法令,准许自由选择农作物及职业,教育改革,制定宪法

......

经过反复修改,《大日本帝国宪法》于1889年2月11日公布。传说中公元前660年的同一天,第一位天皇神武建立了国家。1889年的这天清晨,明治天皇身着古代朝服,在皇宫深处一个特别的神社前举行神道教仪式,告知其祖先新“国家基本法”一事,并告诉他们,他授予新宪法是出于“人类事业的进步趋势以及和文明进展保持一致的考虑”。这个仪式结束后,天皇换上西服,出现在西式的会客厅,在那里他从伊藤博文手中接过宪法,然后交给黑田清隆首相,向全体人员表明,宪法由一位仁慈的君主赐予了国家。

......

《大日本帝国宪法》建立了天皇(及其谋士)和国民公选代表分享权力的机制,但同时又限制了议会立法权的行使,保留了天皇的统治权。内阁大臣不对国会负责,而是对天皇负责。军队也是对天皇负责。这是与日本二战后的“麦克阿瑟宪法”的一个重大区别,后者规定内阁对议会负责。

......

日清战争

战争始于1894年7月25日的丰岛海战,至8月1日清朝政府对日宣战和日本明治天皇发布宣战诏书,1895年4月17日以签署《马关条约》而告结束。

......

1895年间,清廷派李鸿章前往日本签约。条约指明,中国须承认朝鲜为独立国,撤出朝鲜半岛。割让台湾、澎湖及其附属岛屿予日本。条约又要求中国向日本开放多个中国内陆的港口城市,包括沙市、重庆、苏州、杭州。要求向日本赔款,日本便获得2.3亿两白银的战争赔款(其中三千万两为清朝换回辽东半岛的费用)。还规定日本轮船可沿内河驶入上述个通商口。日本货物在中国内地必须免去内地税。这使日本经济迅速发展,并由于获得台湾殖民地取得了资本主义的原始积累,改变了东亚地区由英国和俄国对立和争霸的原有格局,导致1902年的英日联盟及1904年的日俄战争。

战争的胜利不仅给日本带来了赔款和新的领土,也带来了列强外交上的尊敬,成为与它们平等的强国,日本为取消不平等条约进行了20年的和平谈判而未能遂愿,随着这两场战争的胜利,几乎隔夜之间就以实力完成了。

从1868年明治维新开始,到1904年日俄战争的胜利正式跻身世界强国,日本只花了36年时间。虽然,事后看来,标志着日本成为世界强国的两场战争的胜利实际上是福祸相倚。

北洋水师的覆灭,标志着大清帝国的国际地位一落千丈,再次成为列强鲸吞蚕食的对象。这次战败虽然引起清国朝野震动,并导致1898年的戊戌变法,可也只是昙花一现,史称”百日维新“。

......

1906年9月1日,慈禧公佈《仿行立憲上諭》,全文如下:

“我朝自開國以來,列聖相承,漠烈昭垂,無不因時損益,著為憲典。現在各國交通,政治法度,皆有彼此相因之勢,而我國政令積久相仍,日處阽險,憂患迫切,非廣求智識,更訂法制,上無以承祖宗締造之心,下無以慰臣庶治平之望,是以前派大臣分赴各國考察政治。現載澤等回國陳奏,皆以國勢不振,實由於上下相暌,內外隔閡,官不知所以保民,民不知所以衛國。而各國所以富強者,實由於實行憲法,取決公論,君民一體,呼吸相通,博採眾長,明定許可權,以及籌備財用,經畫政務,無不公之於黎庶。又兼各國相師,變通盡利,政通民和有由來矣。時處今日,惟有及時詳晰甄核,仿行憲政,大權統於朝廷,庶政公諸輿論,以立國家萬年有道之基。但目前規制未備,民智未開,若操切從事,徒飾空文,何以對國民而昭大信。故廓清積弊,明定責成,必從官制入手,亟應先將官制分別議定,次第更張,並將各項法律詳慎厘訂,而又廣興教育,清理財務,整飭武備,普設巡警,使紳民明悉國政,以預備立憲之基礎。著內外臣工,切實振興,力求成效,俟數年後規模初具,查看情形,參用各國成法,妥議立憲實行期限,再行宣佈天下,視進步之遲速,定期限之遠近。著各省將軍、督撫曉諭士庶人等發憤為學,各明忠君愛國之義,合群進化之理,勿以私見害公益,勿以小忿敗大謀,尊崇秩序,保守平和,以豫儲立憲國民之資格,有厚望焉。”

......

1906年9月1日,慈禧公佈《仿行立憲上諭》,全文如下:

“我朝自開國以來,列聖相承,漠烈昭垂,無不因時損益,著為憲典。現在各國交通,政治法度,皆有彼此相因之勢,而我國政令積久相仍,日處阽險,憂患迫切,非廣求智識,更訂法制,上無以承祖宗締造之心,下無以慰臣庶治平之望,是以前派大臣分赴各國考察政治。現載澤等回國陳奏,皆以國勢不振,實由於上下相暌,內外隔閡,官不知所以保民,民不知所以衛國。而各國所以富強者,實由於實行憲法,取決公論,君民一體,呼吸相通,博採眾長,明定許可權,以及籌備財用,經畫政務,無不公之於黎庶。又兼各國相師,變通盡利,政通民和有由來矣。時處今日,惟有及時詳晰甄核,仿行憲政,大權統於朝廷,庶政公諸輿論,以立國家萬年有道之基。但目前規制未備,民智未開,若操切從事,徒飾空文,何以對國民而昭大信。故廓清積弊,明定責成,必從官制入手,亟應先將官制分別議定,次第更張,並將各項法律詳慎厘訂,而又廣興教育,清理財務,整飭武備,普設巡警,使紳民明悉國政,以預備立憲之基礎。著內外臣工,切實振興,力求成效,俟數年後規模初具,查看情形,參用各國成法,妥議立憲實行期限,再行宣佈天下,視進步之遲速,定期限之遠近。著各省將軍、督撫曉諭士庶人等發憤為學,各明忠君愛國之義,合群進化之理,勿以私見害公益,勿以小忿敗大謀,尊崇秩序,保守平和,以豫儲立憲國民之資格,有厚望焉。”

1911年10月10日,武昌起义爆发。

[来源]:南方人物周刊 2013-04-22

http://www.nfpeople.com/story_view.php?id=4412

http://www.nfpeople.com/story_view.php?id=4417

2013年11月10日星期日

一场别出心裁的“拍卖”

21世纪经济报道 曹俊杰 上海报道 2013-11-08 23:30:31

向来严肃的拍卖师黄巾美在拍卖台上笑了:“这是我从业十年来,第一次参加这样的拍卖。”

当时,现场拍卖到第11件拍卖品,由艺术家陈彧凡、陈彧君做的四个完全一样的木质箱子,艺术家拍卖前宣称,其中三个是空箱子,只有一个纸箱子里有艺术品。而“拍卖说明书”规定,每位竞拍者只能竞拍其中一件作品,不得重复竞投。

结果,四个箱子分别以几千到上万不等的价格,分别被国内藏家、国外藏家、艺术家、策展人四位竞投者买走。而注定,其中将有三人会“空欢喜”一场。

这件“别出心裁”的拍卖艺术品,只是上海泓盛拍卖行在11月3日举办的“拍卖双年展”拍卖中的一件。

拍品匪夷所思

尽管这场拍卖会具备了传统拍卖的一切形式,有预展,有委托席,有举牌应价,拍卖师喊三声落槌。这种现代拍卖会是300年前起源于英国的商业交易行为,原先是为了对既定“标的物”进行公开交易,价高者得之。不过,这场泓盛拍卖行举办的拍卖,则多少有些颠覆了以往对于拍卖的想象。

譬如,知名艺术家展望的一件参拍艺术品,则是附有一张购买说明书的100元人民币一张,“如果100元拍卖了100元,说明物质还原为物质,如果拍了超过100元,则说明找到了非物质。我通过尝试拍卖金钱这种物质交换的载体而不是物质本身,来寻找人世间的非物质。”艺术家介绍说。最终,这件承载了艺术家“寻找非物质”的百元大钞,在现场拍得了15000元人民币。

而更夸张的第31件拍品,则根本没有图录或是个体本身,这件名为“卖笑”的拍品,由两位年轻的艺术家卜云军和胡尹萍创作,其实就是组织现场一群小伙伴在每一件拍品落槌时热烈鼓掌并高声叫喊“好!好!!好!!!”的行为艺术。这件“作品”最终在多位热心买家的竞争下以3000元的价格落槌,而这3000的所得,将会被分给每一个参与到“卖笑”的小伙伴。

这种破坏预期的方式介入正常的拍卖,在现场引起了一贯西装革履举牌者的好奇,以至于到了艺术家朱发东去上台展现自己的上拍作品时,现场开始禁不住哄然大笑——这种轻松的氛围,几乎成了整晚的基调。朱发东的作品还是个未完成作品,他掀起自己的上衣,露出光滑的肌肉,声称:“竞拍者可以在竞得后3个月内有权利要求艺术家实施掀衣代言的艺术行为,而写在肌肉上的内容,则完全由竞买人决定。”

“我在聚光灯下的掀衣动作表达的是对公开透明制度的渴求,而且竞买本身就是对公开制度的最好体现。”艺术家解释说。

甚至,传统的“258”递加式竞价方式,也在这场拍卖会上有所打破,如张永见的作品是按1年2年加价,王海涛的作品是按1米为单位加价——前者代表拍卖竞得者可以拥有该艺术品的时限,后者则可以根据竞买者的购买量来实现艺术品的体量大小。

而现场成交最贵的拍品,则是来自艺术家华韡华的宣纸水墨作品《上帝之手》,艺术家在的棉纸上“指挥”100万只无菌苍蝇大军在6天时间内用足迹绘制出的米开朗基罗《创世纪》壁画中的局部上帝之手。艺术家同时宣称:拍得者在10年之内,都可以拿这件“上帝之手”换他工作室里的任何一件纸质艺术品。最终,现场被一藏家以75000元人民币的价格拍得。

一个严谨的玩笑

尽管这场传统意义上不太严谨的拍卖,最终只拍得落槌总价28.7万元人民币。但这种颠覆性的拍卖形式,却引起了众多人的围观。

“或许这样的拍卖听起来像一场玩笑,其实是很严谨的方式。”拍卖会的策划者之一、艺术家史金淞介绍说,“我们是想通过这场拍卖,来改变对日常常规惯性的依赖,譬如以往参加艺术品拍卖的方式。但今天举牌的人,比我想象的多。对于我们而言,卖的不是作品,而是态度。对于藏家而言,买的也是态度,而不是作品。”

对于长期浸淫在拍卖领域内的泓盛拍卖行董事长赵涌来说,这场拍卖也是一种挑战。“以前拍卖都是拍卖艺术家完成后的作品,这次拍卖的作品中还有大量进行时态的、现场创作的作品,甚至还有未来远期的作品。这些行为和装置作品,是一种很纯粹而自然的创作发生状态,在这种环境中,还原了艺术品的本源。我们拍卖行也愿意为这种行为付出价格和价值。“他说道。

在现场参与的举牌者、收藏家程可沛看来,这是与传统的拍卖完全相逆的状态,它强调的是拍卖过程中的能让人期待的行为,这种对于收藏家的体验,不是过分地进行商业包装卖出一个好价钱,而是没有利益驱动的过程体验。

“当代艺术是要跟当代人、事、物相关的,这样的形式很容易产生互动、思考,艺术家很有激情去表达他们的情绪,这很让人期待接下来会发生什么。艺术本就应该有多种形式。”程可沛说道,他身为投资人,收藏当代艺术已经有3年时间。

这或许也可以理解为,在眼下日益增剧的艺术品拍卖行业中——国际两大拍卖巨头苏富比和佳士得以各自形式进军到内地拍卖市场,本土拍卖行不得不重新寻求突破,以应对这样的挑战。于是,一场以“拍卖形式”又非“拍卖目的”的拍卖双年展,裹挟着对于来自外来拍卖规则的嘲讽和调侃。它让人们深思的是,我们究竟在意的,是从拍卖行购买的艺术品,还是购买行为本身?

[来源链接]: http://www.21cbh.com/2013/11-8/yNMTM5XzkxNzMyNg.html

2013年10月20日星期日

反思信任的可靠性

TURING AWARD LECTURE: Reflections on Trusting Trust

KEN THOMPSON 1984年图灵奖演讲:反思信任的可靠性

英文原文:http://cm.bell-labs.com/who/ken/trust.html

翻译:曹文盲

背景:

Ken Thompson和Dennis M. Ritchie在1970间用汇编在PDP-7上写出了UNIX的第一个版本。装了UNIX的PDP-11被安装在BellLab里供大家日常使用。很快大家发现Ken总能进入他们的帐户,获得最高权限。有人分析了UNIX代码,找到了后门,于是修改代码,然后重新编译了整个UNIX。可是很快他们发现Ken又拿到他们的帐户权限。大家都知道他一定是在源代码中加入了后门,可是虽然源码已经公开,就是找不到后门在哪里。直到14年后,Ken 才在下面这个演讲中透露谜底:

原来当年他们在编写Unix的时候,在内部留了个只有自己知道的小后门,可以让他获得操作系统的最高权限。后来Unix开放源码,于是Ken把Unix源码中的后门代码移除,把后门加到了C语言编译器中,当编译器检测到这是Unix的源代码,就自动给里面嵌入后门。。。所以尽管公开的Unix源码中没有后门,但一旦用这个编译器编译,则会自动带上后门……

再后来这个编译器也要开放源码,于是他又在未开源前的最后一个版本的编译器中留下另一个后门:如果检测到这是那个编译器的源码,则给这个编译器加入后门,这个后门的作用是给Unix系统以及别的编译器中加入后门…… (详细点的解释点击此处)

===================================================================

我们到底要去到什么程度才能相信某个程序是完全没有木马后门的?这个问题可能比信任程序的作者更要紧。

这最后的一步在图3.3中。它只是简单地在前面的那个木马上再套一层木马。这第二个匹配序列是C编译器。置换代码是阶段一中的那个自我复制代码,让它把木马插入到编译器中去。这需要一个类似第二阶段例子的学习步骤。首先我们编译用正常的C编译器编译修改的代码生产一个有bug的二进制文件,然后安装这个二进制文件作为官方C,这时就可以将编译器源代码里的bug移除,而每当用这新的二进制代码编译时它就会自动插入bug。那登录命令也就总有一个bug,尽管它在源码中毫无踪迹。

KEN THOMPSON 1984年图灵奖演讲:反思信任的可靠性

英文原文:http://cm.bell-labs.com/who/ken/trust.html

翻译:曹文盲

背景:

Ken Thompson和Dennis M. Ritchie在1970间用汇编在PDP-7上写出了UNIX的第一个版本。装了UNIX的PDP-11被安装在BellLab里供大家日常使用。很快大家发现Ken总能进入他们的帐户,获得最高权限。有人分析了UNIX代码,找到了后门,于是修改代码,然后重新编译了整个UNIX。可是很快他们发现Ken又拿到他们的帐户权限。大家都知道他一定是在源代码中加入了后门,可是虽然源码已经公开,就是找不到后门在哪里。直到14年后,Ken 才在下面这个演讲中透露谜底:

原来当年他们在编写Unix的时候,在内部留了个只有自己知道的小后门,可以让他获得操作系统的最高权限。后来Unix开放源码,于是Ken把Unix源码中的后门代码移除,把后门加到了C语言编译器中,当编译器检测到这是Unix的源代码,就自动给里面嵌入后门。。。所以尽管公开的Unix源码中没有后门,但一旦用这个编译器编译,则会自动带上后门……

再后来这个编译器也要开放源码,于是他又在未开源前的最后一个版本的编译器中留下另一个后门:如果检测到这是那个编译器的源码,则给这个编译器加入后门,这个后门的作用是给Unix系统以及别的编译器中加入后门…… (详细点的解释点击此处)

===================================================================

谢谢ACM的授奖。除开技术上的成功,我不禁想自己得到这项荣誉也是因为碰到意外之财的好运气。今天UNIX 1 已经广泛流行,横扫大型主机到自动小型机,改变了整个软件工业的面貌。如果当初Daniel Bobrow 买不起PDP-10,要等到PDP-11出现才出手,那么今天站在这里的恐怕是他而不是我。另外,UNIX能达到今天的成就同时也是许许多多其他人的功劳。

俗话说“和带你来的人一起跳舞”,照此我今天的讲题本该是UNIX。可是我已经好多年不在主流UNIX上工作,可还在继续领受本不属于我的他人功劳。因此我不准备谈UNIX,只是我要感谢在其中作出了贡献的每一位。

这就说到了Dennis Ritchie,我们的合作真是一件美好的事。在我们一起工作的十年中,我只记得一件没有配合好的事。在那次事件中,我发现我们各自单独写了20行同样的汇编程序,我仔细比照我们的源程序,惊人地发现它们完全一样,一字不差。我们一起合作的成果远远超出我们各自单独的贡献。

我是一名程序员。在我的1040报税表格上,职业那一栏就是这样填写的。作为一名程序员,我写程序。我想向你们展示一下我写得最酷的一个程序。下面我分三步来实现,最后再将它们合并在一起。

第一阶段

在大学的时候,在视频游戏出现以前,我们以写程序来互相挑战取乐。其中最喜好的一个节目是写一个最短的可以自我复制的程序。由于这是一个脱离实际的练习,因此通常就用FORTRAN语言。其实,选FORTRAN来写的原因同“两人三足”比赛流行的原因一样。更准确地说,这个挑战就是要写一出段代码,当编译执行后,它的输出结果必须是同它的源代码一模一样的拷贝。如果你从来没有这样玩过,我强烈建议你现在就试一试。当你自己去发现怎样做时,获益将远超只是被动地教怎样做得到的。之所以要求程序“最短”,目的是要激发参与者尽量展示技巧,同时也用来决断胜负。

图1 展示的是一段自我复制的C程序代码。(讲求纯粹的人也许会注意到这还不能准确地说是一个自我复制程序,不过它会生成一个自我复制的程序)。 这段入门级的程序大概得不了奖,它太大个了,但它展示了技巧,而且包含完成我的故事需要的两个重要的因素:1)这个程序可以容易地用其它语言实现 。2)这个程序可以嵌入一段任意大小的额外模块中,与主程序一同复制。在这个例子中,哪怕是连注释部分都被复制了。第二阶段

C编译器也是用C写的。当一种语言的编译器是用这种语言自己来写的时候,我其实是在谈论一个“先有鸡还是先有蛋”的问题。在这个例子中,我将采用来自C编译器的一个特例。C允许一个字符串结构指定一个初始化的字符序列,里面每一个字符都可以转义成表示一个不可打印字符。比如:

"Hello world\n"

这段代码有一个用"\n," 结尾表示换行的字符串。

![[figure 2]](https://lh3.googleusercontent.com/blogger_img_proxy/AEn0k_s4A2cO9rw_G2MpxrWkILFgdcHb6jGonG3hk06ClIQxnetGBuUk1VpOn4rQk-8r9HpXArpIss4_m8T0cI0ysj-JQZgF1W-ersYdZ_o=s0-d)

图 2.1 是一段C编译器中的一个代表转义字符序列的理想代码。

这是一段非常令人吃惊的代码。它居然能够以一种完全可移植的方式“知道”任何一个字符代码被编译成了新的一行。知道这一动作就可以让它重新编译自己,于是知识得以永续。

![[figure 3]](https://lh3.googleusercontent.com/blogger_img_proxy/AEn0k_u0xY2U_BV3pyZhOKTY9C_TOvug3AQA-Dl8yYk0S91sPAHiFfDinbYkkaZ7g64uH6DZ87QTP3MD_qlGCVsNYCBWg45YdYRGhuaSky4=s0-d)

假设我们想让编译器包含一个 "\v" 序列来代表垂直列制表符。图2.1的扩展是显而易见的,如图2.2所示。于是我们重新编译编译器,但是得到一个诊断信息,显然,因为二进制版本的编译器不知道 "\v" ,源代码不是合法的C。我们必须“训练”编译器。等它知道 "\v" 是什么时,这些改变就变为合法的C了。查一下ASCII码字符表,找到垂直制表符代码是11,再更改一下源代码如图2.3所示。现在编译器可以接受新的源代码了。我们把安装最终的二进制文件作为官方C编译器,于是可以写图2.2所示的那种可移植版本了。

![[figure 4]](https://lh3.googleusercontent.com/blogger_img_proxy/AEn0k_uU8H1wwVGh0Bh4Wc02yTfvMJWupBDFHcHDXRpYqrLpk_ZM90a63dvB8yg5mEdsTdcoE8FhnIgEOTUnGrfXzlQw92fbc1TW2H3kgvs=s0-d)

这是一个非常深的概念。它非常接近我所见到的“学习”程序。你只需告诉它一次,然后你就可以利用它的这种定义来自我学习了。

"Hello world\n"

这段代码有一个用"\n," 结尾表示换行的字符串。

图 2.1 是一段C编译器中的一个代表转义字符序列的理想代码。

这是一段非常令人吃惊的代码。它居然能够以一种完全可移植的方式“知道”任何一个字符代码被编译成了新的一行。知道这一动作就可以让它重新编译自己,于是知识得以永续。

假设我们想让编译器包含一个 "\v" 序列来代表垂直列制表符。图2.1的扩展是显而易见的,如图2.2所示。于是我们重新编译编译器,但是得到一个诊断信息,显然,因为二进制版本的编译器不知道 "\v" ,源代码不是合法的C。我们必须“训练”编译器。等它知道 "\v" 是什么时,这些改变就变为合法的C了。查一下ASCII码字符表,找到垂直制表符代码是11,再更改一下源代码如图2.3所示。现在编译器可以接受新的源代码了。我们把安装最终的二进制文件作为官方C编译器,于是可以写图2.2所示的那种可移植版本了。

这是一个非常深的概念。它非常接近我所见到的“学习”程序。你只需告诉它一次,然后你就可以利用它的这种定义来自我学习了。

第三阶段

同样地,图3.1是调用例程“compile”来编译下一行代码实现对C编译器的上层控制。图3.2展示对编译器的一个小改动,使它匹配上一段特定的代码语句时就有意地歪曲编译一下源码。如果不是有意的,它就叫编译器的一个bug。但现在它是有意植入的,所以就叫“木马”。

我在编译器中实际植入的bug是让它匹配UNIX代码中的"login"命令。这段置换的代码会歪曲编译登录命令,让它既可以通过真正设定的加密密码,也可以通过一个已知的通用密码。这样一旦这个代码装进了二进制,而后被用来编译登录命令,那么我就可以进入任何一个用户的帐户。

这样一段赫然的代码不可能长期不被人发现,即使是在最随意的C编译器代码审核中也会引起怀疑。

这最后的一步在图3.3中。它只是简单地在前面的那个木马上再套一层木马。这第二个匹配序列是C编译器。置换代码是阶段一中的那个自我复制代码,让它把木马插入到编译器中去。这需要一个类似第二阶段例子的学习步骤。首先我们编译用正常的C编译器编译修改的代码生产一个有bug的二进制文件,然后安装这个二进制文件作为官方C,这时就可以将编译器源代码里的bug移除,而每当用这新的二进制代码编译时它就会自动插入bug。那登录命令也就总有一个bug,尽管它在源码中毫无踪迹。

道德

道德是明显的。不能信任不是由你自己完全创建的代码 (特别是雇用像我这样的人的公司的代码)。没有多少源代码级的审查可以保护你免受非信任的代码。这里我是选择C编译器来作为这种可能攻击的一个示范,我也可以选择任何一种其它处理程序的程序,像汇编器,加载器,甚至硬件微代码。当程序越来越底层,这些bugs也越难检测得到。一个安装得很好的微代码bug几乎是不可能被检测出来。 在试图向你们证明我是不可以信任之后,我现在想正义化一下自己。我要批评媒体处理“黑客",414帮,Dalton帮 的方式。往好里说这些小孩是破坏艺术的故意行为,往坏里说这也许是入侵甚至盗窃。只不过法律条文的不足让黑客们躲过了严重罪行的指控。那些受这种活动威胁的公司(大部分的大公司都有易受这攻击)正在努力施压去更新法律条文。没有受权就访问计算机系统在一些州已经是一种严重罪行,国会和许多其它州都正在跟进立法。 快要爆发的情况正在酝酿,一边媒体,电视,电影却将这些蓄意搞破坏的神童呼作英雄,另一边这些小孩的行为却可能很快招致他们几年监狱的惩罚。 我看过这些小孩在国会的听证。非常明显,他们完全没意识到他们行为的严重性。这里有一个显然的文化断层。入侵计算机系统应该和潜入邻居的房屋一样耻辱,不管邻居的房屋是否上锁。媒体应该知道到不正当使用计算机和醉驾是一样事情。致谢

我是在空军一份关于早期Multics实现安全的评论(文献4)上读到第一次看到这种木马入侵可能性的。

参考文献:

1, Bobrow, D.G., Burchfiel, J.D., Murphy, D.L., and Tomlinson, R.S. TENEX, a paged time-sharing system for the PDP-10. Commun. ACM 15, 3 (Mar. 1972), 135-143.

2. Kernighan, B.W., and Ritchie, D.M. The C Programming Language. Prentice-Hall, Englewood Cliffs, N.J., 1978.

3. Ritchie, D.M., and Thompson, K. The UNIX time-sharing system. Commun. ACM 17, 7(July 1974), 365-375.

4. Karger, P.A., and Schell, R.R. Multics Security Evaluation: Vulnerability Analysis. ESD-TR-74-193, Vol II, June 1974, p 52.

2013年9月9日星期一

2013年6月25日星期二

Snowden: 美国入侵中国移动网络运营商,窃取大量用户手机短信

EXCLUSIVE: US spies on Chinese mobile phone companies, steals SMS data: Edward Snowden

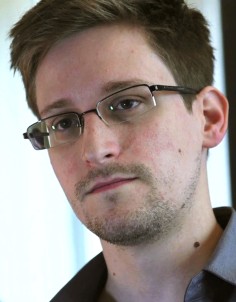

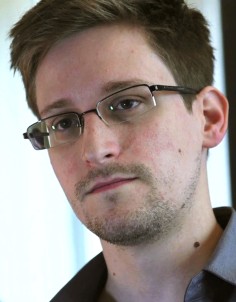

Edward Snowden. Photo: AP“There’s far more than this,” Snowden said in an interview on June 12. “The NSA does all kinds of things like hack Chinese cell phone companies to steal all of your SMS data.”

Now, as the likes of Huawei, Datang and ZTE dramatically improve their suite of products and the reliance on foreign-made parts has dropped, some experts with ties to Beijing have become more vocal.

Edward Snowden. Photo: AP“There’s far more than this,” Snowden said in an interview on June 12. “The NSA does all kinds of things like hack Chinese cell phone companies to steal all of your SMS data.”

Now, as the likes of Huawei, Datang and ZTE dramatically improve their suite of products and the reliance on foreign-made parts has dropped, some experts with ties to Beijing have become more vocal.

Fang Binxing, president at the Beijing University of Posts and Telecommunications and widely believed to be the father of China’s “great firewall”, which restricts access to the web, told News China in October last year that foreign equipment was a serious threat to national security.

President Fang Binxing of the Beijing University of Posts and Telecommunications. Photo: Xinhua

President Fang Binxing of the Beijing University of Posts and Telecommunications. Photo: Xinhua

----------------------------------------

(说明:外交部发言人华春莹在23号回答记者提问时才回应说中方已向美发提出交涉,这种外交辞令没有实质内容,远不及人民日报钟声的文章更能全面具体反映中国政府的态度。)

The US government is stealing millions of text messages in their hacking attacks on major Chinese mobile phone companies, Edward Snowden has told the Post

The US government is hacking Chinese mobile phone companies to steal millions of text messages, Edward Snowden has told the South China Morning Post. And the former National Security Agency contractor claims he has the evidence to prove it.

The former CIA technician and NSA contractor, hiding in Hong Kong after the US sought his arrest, made the claims after revealing to the Post that the NSA had snooped on targets in Hong Kong and on the mainland.

Edward Snowden. Photo: AP“There’s far more than this,” Snowden said in an interview on June 12. “The NSA does all kinds of things like hack Chinese cell phone companies to steal all of your SMS data.”

Edward Snowden. Photo: AP“There’s far more than this,” Snowden said in an interview on June 12. “The NSA does all kinds of things like hack Chinese cell phone companies to steal all of your SMS data.”

Text messaging is the most preferred communication tool in mainland China, used widely by ordinary people and government officials from formal work exchanges to small chats.

Government data show that the Chinese exchanged almost 900 billion text messages in 2012, up 2.1 per cent from the year before. China Mobile is the world’s largest mobile network carrier, with 735 million subscribers by the end of May. China Unicom, the second largest, has 258 million users. China Telecom comes in third with 172 million users.

Snowden’s leaks have rocked the international community for the past two weeks and fired up a debate about US government surveillance of citizens’ phone calls and internet browsing data without due cause.

For years, cybersecurity experts on the mainland have been concerned that telecommunications equipment was vulnerable to so-called “backdoor” attacks, taking advantage of foreign-made components. They have kept quiet because domestic hardware suppliers were still striving to catch up with their international competitors.

President Fang Binxing of the Beijing University of Posts and Telecommunications. Photo: Xinhua

President Fang Binxing of the Beijing University of Posts and Telecommunications. Photo: Xinhua

“China should set up a national information security review commission as soon as possible,” he said.

Telecom companies have started replacing foreign-made equipment.

China Unicom quietly replaced all Cisco routers at a key backbone hub in Wuxi, Jiangsu last year, according to the National Business Daily.

The changes are being kept quiet to avoid panic and embarrassment to the government, people in the industry say.

A series of reports based on documents provided by Snowden to The Guardian revealed how the US compelled telecommunications provider Verizon to hand over information about phone calls made by US citizens.

The leaked documents also revealed the Prism programme, which gave the US far-reaching access to internet browsing data from Google, Facebook, Apple, Skype, Yahoo and others.

The US and UK also had technology which gave them unauthorised access to Blackberry phones of delegates at two G20 summits in London in 2009, Snowden said.

The US government has defended its electronic surveillance programmes during congressional hearings with claims that up to 50 would-be terrorist attacks were foiled because of the intelligence gathered by the NSA.

US President Barack Obama says the NSA is not listening in on phone calls or reading emails unless legal requirements have been satisfied.

This article appeared in the South China Morning Post print edition as US hacked Chinese telecoms firms

----------------------------------------

来看看美国NSA头头Gen. Keith Alexander是怎么回应窃取中国手机用户短信的:(其实就一句话:我们美国需要这些信息,而且我们是在美国法律范围内行事的。)

| Gen. Keith Alexander, director of the National Security Administration, testifies on Capitol Hill in Washington, June 12, 2013, in this file photo. (Charles Dharapak/AP Photo) |

STEPHANOPOULOS: In the statement that Hong Kong put out this morning, explaining why they allowed Snowden to leave, they also say they've written to the United States government requesting clarification on the reports, based on Snowden's information, that the United States government attacked (ph) computer systems in Hong Kong.

He said that the NSA does all kinds of things like hack Chinese cell phone companies to steal all of your SMS data.

Is that true?

ALEXANDER: Well, we have interest in those who collect on us as an intelligence agency. But to say that we're willfully just collecting all sorts of data would give you the impression that we're just trying to canvas the whole world.

The fact is what we're trying to do is get the information our nation needs, the foreign intelligence, that primary mission, in this case and the case that Snowden has brought up is in defending this nation from a terrorist attack.

Now we have other intelligence interests just like other nations do. That's what you'd expect us to do. We do that right. Our main interest: who's collecting on us? And I'd just say let's look back at where that source comes from.

STEPHANOPOULOS: Well, that was the government of Hong Kong putting out that statement.

Are you confident that we have not broken the laws of Hong Kong?

ALEXANDER: I'm confident that we're following the laws that our country has in doing what we do. We have a set of laws that guide how NSA acts; we follow those laws. We have tremendous oversight by all three portions of the government: the courts, Congress and the administration.

Now when you look at these laws and the way they've been passed and the oversight mechanisms that we have, I am confident that we are following our laws.

----------------------------------------------------------

看看中国政府怎么回应斯诺登事件:(一句话:“中美两国构建新型大国关系,是前无古人、后启来者的伟大事业。”)

得益于长期以来的积累,中美合作具有很好的基础。但是,某些美国政客操纵的暗流并没有退去,仍在借机对中美关系的主流进行冲击。这股暗流干扰美国对华政策的连贯性,阻碍中美两国建立战略互信。中美关系大船沿着既定航线稳定前行,就必须提防和遏制这股暗流的干扰。

回顾中美重新打开交往大门40多年的历史,两国经历的一些风雨完全是某些美国政客一手制造出来的。在“棱镜门”和中国之间建立“新关联”,无异于在中美关系的晴空布下一块新的阴云。阴云不除,贻害无穷。道理很简单,阴云不仅遮蔽阳光,集聚到一处,还真有可能掉下几滴雨点来。用好“新关联”这部反面教材,就是不能让“新关联”不了了之。胡言乱语不付出必要的代价,某些人继续扮演“大嘴”的冲动就难以消除。

中美两国构建新型大国关系,是前无古人、后启来者的伟大事业。双方既要大处着眼、登高望远,又要小处着手、积微成著。不断积累正能量,为中美关系营造良好氛围,至关重要。

2013年6月9日星期日

NSA Prism program taps in to user data of Apple, Google and others

NSA Prism program taps in to user data of Apple, Google and others

Glenn Greenwald and Ewen MacAskill

• Top-secret Prism program claims direct access to servers of firms including Google, Apple and Facebook

Glenn Greenwald and Ewen MacAskill

• Top-secret Prism program claims direct access to servers of firms including Google, Apple and Facebook

• Companies deny any knowledge of program in operation since 2007

• Obama orders US to draw up overseas target list for cyber-attacks

• Obama orders US to draw up overseas target list for cyber-attacks

| A slide depicting the top-secret PRISM program. |

The National Security Agency has obtained direct access to the systems of Google, Facebook, Apple and other US internet giants, according to a top secret document obtained by the Guardian.

The NSA access is part of a previously undisclosed program called Prism, which allows officials to collect material including search history, the content of emails, file transfers and live chats, the document says.

The Guardian has verified the authenticity of the document, a 41-slide PowerPoint presentation – classified as top secret with no distribution to foreign allies – which was apparently used to train intelligence operatives on the capabilities of the program. The document claims "collection directly from the servers" of major US service providers.

Although the presentation claims the program is run with the assistance of the companies, all those who responded to a Guardian request for comment on Thursday denied knowledge of any such program.

In a statement, Google said: "Google cares deeply about the security of our users' data. We disclose user data to government in accordance with the law, and we review all such requests carefully. From time to time, people allege that we have created a government 'back door' into our systems, but Google does not have a back door for the government to access private user data."

Several senior tech executives insisted that they had no knowledge of Prism or of any similar scheme. They said they would never have been involved in such a program. "If they are doing this, they are doing it without our knowledge," one said.

An Apple spokesman said it had "never heard" of Prism.

The NSA access was enabled by changes to US surveillance law introduced under President Bush and renewed under Obama in December 2012.

The program facilitates extensive, in-depth surveillance on live communications and stored information. The law allows for the targeting of any customers of participating firms who live outside the US, or those Americans whose communications include people outside the US.

原文在此In a statement, Google said: "Google cares deeply about the security of our users' data. We disclose user data to government in accordance with the law, and we review all such requests carefully. From time to time, people allege that we have created a government 'back door' into our systems, but Google does not have a back door for the government to access private user data."

Several senior tech executives insisted that they had no knowledge of Prism or of any similar scheme. They said they would never have been involved in such a program. "If they are doing this, they are doing it without our knowledge," one said.

An Apple spokesman said it had "never heard" of Prism.

The NSA access was enabled by changes to US surveillance law introduced under President Bush and renewed under Obama in December 2012.

The program facilitates extensive, in-depth surveillance on live communications and stored information. The law allows for the targeting of any customers of participating firms who live outside the US, or those Americans whose communications include people outside the US.

It also opens the possibility of communications made entirely within the US being collected without warrants.

Disclosure of the Prism program follows a leak to the hGuardian on Wednesday of a top-secret court order compelling telecoms provider Verizon to turn over the telephone records of millions of US customers. (Link here)

The participation of the internet companies in Prism will add to the debate, ignited by the Verizon revelation, about the scale of surveillance by the intelligence services. Unlike the collection of those call records, this surveillance can include the content of communications and not just the metadata.

Some of the world's largest internet brands are claimed to be part of the information-sharing program since its introduction in 2007. Microsoft – which is currently running an advertising campaign with the slogan "Your privacy is our priority" – was the first, with collection beginning in December 2007.

It was followed by Yahoo in 2008; Google, Facebook and PalTalk in 2009; YouTube in 2010; Skype and AOL in 2011; and finally Apple, which joined the program in 2012. The program is continuing to expand, with other providers due to come online.

Collectively, the companies cover the vast majority of online email, search, video and communications networks.

The extent and nature of the data collected from each company varies.

Companies are legally obliged to comply with requests for users' communications under US law, but the Prism program allows the intelligence services direct access to the companies' servers. The NSA document notes the operations have "assistance of communications providers in the US".

The revelation also supports concerns raised by several US senators during the renewal of the Fisa Amendments Act in December 2012, who warned about the scale of surveillance the law might enable, and shortcomings in the safeguards it introduces.

When the FAA was first enacted, defenders of the statute argued that a significant check on abuse would be the NSA's inability to obtain electronic communications without the consent of the telecom and internet companies that control the data. But the Prism program renders that consent unnecessary, as it allows the agency to directly and unilaterally seize the communications off the companies' servers.

A chart prepared by the NSA, contained within the top-secret document obtained by the Guardian, underscores the breadth of the data it is able to obtain: email, video and voice chat, videos, photos, voice-over-IP (Skype, for example) chats, file transfers, social networking details, and more.

The document is recent, dating to April 2013. Such a leak is extremely rare in the history of the NSA, which prides itself on maintaining a high level of secrecy.

The Prism program allows the NSA, the world's largest surveillance organisation, to obtain targeted communications without having to request them from the service providers and without having to obtain individual court orders.

With this program, the NSA is able to reach directly into the servers of the participating companies and obtain both stored communications as well as perform real-time collection on targeted users.

The presentation claims Prism was introduced to overcome what the NSA regarded as shortcomings of Fisa warrants in tracking suspected foreign terrorists. It noted that the US has a "home-field advantage" due to housing much of the internet's architecture. But the presentation claimed "Fisa constraints restricted our home-field advantage" because Fisa required individual warrants and confirmations that both the sender and receiver of a communication were outside the US.

"Fisa was broken because it provided privacy protections to people who were not entitled to them," the presentation claimed. "It took a Fisa court order to collect on foreigners overseas who were communicating with other foreigners overseas simply because the government was collecting off a wire in the United States. There were too many email accounts to be practical to seek Fisas for all."

The new measures introduced in the FAA redefines "electronic surveillance" to exclude anyone "reasonably believed" to be outside the USA – a technical change which reduces the bar to initiating surveillance.

The act also gives the director of national intelligence and the attorney general power to permit obtaining intelligence information, and indemnifies internet companies against any actions arising as a result of co-operating with authorities' requests.

In short, where previously the NSA needed individual authorisations, and confirmation that all parties were outside the USA, they now need only reasonable suspicion that one of the parties was outside the country at the time of the records were collected by the NSA.

The document also shows the FBI acts as an intermediary between other agencies and the tech companies, and stresses its reliance on the participation of US internet firms, claiming "access is 100% dependent on ISP provisioning".

In the document, the NSA hails the Prism program as "one of the most valuable, unique and productive accesses for NSA".

It boasts of what it calls "strong growth" in its use of the Prism program to obtain communications. The document highlights the number of obtained communications increased in 2012 by 248% for Skype – leading the notes to remark there was "exponential growth in Skype reporting; looks like the word is getting out about our capability against Skype". There was also a 131% increase in requests for Facebook data, and 63% for Google.

The NSA document indicates that it is planning to add Dropbox as a PRISM provider. The agency also seeks, in its words, to "expand collection services from existing providers".

The revelations echo fears raised on the Senate floor last year during the expedited debate on the renewal of the FAA powers which underpin the PRISM program, which occurred just days before the act expired.

Senator Christopher Coons of Delaware specifically warned that the secrecy surrounding the various surveillance programs meant there was no way to know if safeguards within the act were working.

"The problem is: we here in the Senate and the citizens we represent don't know how well any of these safeguards actually work," he said.

"The law doesn't forbid purely domestic information from being collected. We know that at least one Fisa court has ruled that the surveillance program violated the law. Why? Those who know can't say and average Americans can't know."

Other senators also raised concerns. Senator Ron Wyden of Oregon attempted, without success, to find out any information on how many phone calls or emails had been intercepted under the program.

When the law was enacted, defenders of the FAA argued that a significant check on abuse would be the NSA's inability to obtain electronic communications without the consent of the telecom and internet companies that control the data. But the Prism program renders that consent unnecessary, as it allows the agency to directly and unilaterally seize the communications off the companies' servers.

When the NSA reviews a communication it believes merits further investigation, it issues what it calls a "report". According to the NSA, "over 2,000 Prism-based reports" are now issued every month. There were 24,005 in 2012, a 27% increase on the previous year.

In total, more than 77,000 intelligence reports have cited the PRISM program.

Jameel Jaffer, director of the ACLU's Center for Democracy, that it was astonishing the NSA would even ask technology companies to grant direct access to user data.

"It's shocking enough just that the NSA is asking companies to do this," he said. "The NSA is part of the military. The military has been granted unprecedented access to civilian communications.

"This is unprecedented militarisation of domestic communications infrastructure. That's profoundly troubling to anyone who is concerned about that separation."

A senior administration official said in a statement: "The Guardian and Washington Post articles refer to collection of communications pursuant to Section 702 of the Foreign Intelligence Surveillance Act. This law does not allow the targeting of any US citizen or of any person located within the United States.

"The program is subject to oversight by the Foreign Intelligence Surveillance Court, the Executive Branch, and Congress. It involves extensive procedures, specifically approved by the court, to ensure that only non-US persons outside the US are targeted, and that minimize the acquisition, retention and dissemination of incidentally acquired information about US persons.

"This program was recently reauthorized by Congress after extensive hearings and debate.

"Information collected under this program is among the most important and valuable intelligence information we collect, and is used to protect our nation from a wide variety of threats.

"The Government may only use Section 702 to acquire foreign intelligence information, which is specifically, and narrowly, defined in the Foreign Intelligence Surveillance Act. This requirement applies across the board, regardless of the nationality of the target."

Additional reporting by James Ball and Dominic Rushe

Disclosure of the Prism program follows a leak to the hGuardian on Wednesday of a top-secret court order compelling telecoms provider Verizon to turn over the telephone records of millions of US customers. (Link here)

The participation of the internet companies in Prism will add to the debate, ignited by the Verizon revelation, about the scale of surveillance by the intelligence services. Unlike the collection of those call records, this surveillance can include the content of communications and not just the metadata.

Some of the world's largest internet brands are claimed to be part of the information-sharing program since its introduction in 2007. Microsoft – which is currently running an advertising campaign with the slogan "Your privacy is our priority" – was the first, with collection beginning in December 2007.

It was followed by Yahoo in 2008; Google, Facebook and PalTalk in 2009; YouTube in 2010; Skype and AOL in 2011; and finally Apple, which joined the program in 2012. The program is continuing to expand, with other providers due to come online.

Collectively, the companies cover the vast majority of online email, search, video and communications networks.

| (这张幻灯片显示至少有九家互联网公司参与了该计划) |

Companies are legally obliged to comply with requests for users' communications under US law, but the Prism program allows the intelligence services direct access to the companies' servers. The NSA document notes the operations have "assistance of communications providers in the US".

The revelation also supports concerns raised by several US senators during the renewal of the Fisa Amendments Act in December 2012, who warned about the scale of surveillance the law might enable, and shortcomings in the safeguards it introduces.

When the FAA was first enacted, defenders of the statute argued that a significant check on abuse would be the NSA's inability to obtain electronic communications without the consent of the telecom and internet companies that control the data. But the Prism program renders that consent unnecessary, as it allows the agency to directly and unilaterally seize the communications off the companies' servers.

A chart prepared by the NSA, contained within the top-secret document obtained by the Guardian, underscores the breadth of the data it is able to obtain: email, video and voice chat, videos, photos, voice-over-IP (Skype, for example) chats, file transfers, social networking details, and more.

The document is recent, dating to April 2013. Such a leak is extremely rare in the history of the NSA, which prides itself on maintaining a high level of secrecy.

The Prism program allows the NSA, the world's largest surveillance organisation, to obtain targeted communications without having to request them from the service providers and without having to obtain individual court orders.

With this program, the NSA is able to reach directly into the servers of the participating companies and obtain both stored communications as well as perform real-time collection on targeted users.

The presentation claims Prism was introduced to overcome what the NSA regarded as shortcomings of Fisa warrants in tracking suspected foreign terrorists. It noted that the US has a "home-field advantage" due to housing much of the internet's architecture. But the presentation claimed "Fisa constraints restricted our home-field advantage" because Fisa required individual warrants and confirmations that both the sender and receiver of a communication were outside the US.

"Fisa was broken because it provided privacy protections to people who were not entitled to them," the presentation claimed. "It took a Fisa court order to collect on foreigners overseas who were communicating with other foreigners overseas simply because the government was collecting off a wire in the United States. There were too many email accounts to be practical to seek Fisas for all."

The new measures introduced in the FAA redefines "electronic surveillance" to exclude anyone "reasonably believed" to be outside the USA – a technical change which reduces the bar to initiating surveillance.

The act also gives the director of national intelligence and the attorney general power to permit obtaining intelligence information, and indemnifies internet companies against any actions arising as a result of co-operating with authorities' requests.

In short, where previously the NSA needed individual authorisations, and confirmation that all parties were outside the USA, they now need only reasonable suspicion that one of the parties was outside the country at the time of the records were collected by the NSA.

The document also shows the FBI acts as an intermediary between other agencies and the tech companies, and stresses its reliance on the participation of US internet firms, claiming "access is 100% dependent on ISP provisioning".

In the document, the NSA hails the Prism program as "one of the most valuable, unique and productive accesses for NSA".

It boasts of what it calls "strong growth" in its use of the Prism program to obtain communications. The document highlights the number of obtained communications increased in 2012 by 248% for Skype – leading the notes to remark there was "exponential growth in Skype reporting; looks like the word is getting out about our capability against Skype". There was also a 131% increase in requests for Facebook data, and 63% for Google.

The NSA document indicates that it is planning to add Dropbox as a PRISM provider. The agency also seeks, in its words, to "expand collection services from existing providers".

The revelations echo fears raised on the Senate floor last year during the expedited debate on the renewal of the FAA powers which underpin the PRISM program, which occurred just days before the act expired.

Senator Christopher Coons of Delaware specifically warned that the secrecy surrounding the various surveillance programs meant there was no way to know if safeguards within the act were working.

"The problem is: we here in the Senate and the citizens we represent don't know how well any of these safeguards actually work," he said.

"The law doesn't forbid purely domestic information from being collected. We know that at least one Fisa court has ruled that the surveillance program violated the law. Why? Those who know can't say and average Americans can't know."

Other senators also raised concerns. Senator Ron Wyden of Oregon attempted, without success, to find out any information on how many phone calls or emails had been intercepted under the program.

When the law was enacted, defenders of the FAA argued that a significant check on abuse would be the NSA's inability to obtain electronic communications without the consent of the telecom and internet companies that control the data. But the Prism program renders that consent unnecessary, as it allows the agency to directly and unilaterally seize the communications off the companies' servers.

When the NSA reviews a communication it believes merits further investigation, it issues what it calls a "report". According to the NSA, "over 2,000 Prism-based reports" are now issued every month. There were 24,005 in 2012, a 27% increase on the previous year.

In total, more than 77,000 intelligence reports have cited the PRISM program.

Jameel Jaffer, director of the ACLU's Center for Democracy, that it was astonishing the NSA would even ask technology companies to grant direct access to user data.

"It's shocking enough just that the NSA is asking companies to do this," he said. "The NSA is part of the military. The military has been granted unprecedented access to civilian communications.

"This is unprecedented militarisation of domestic communications infrastructure. That's profoundly troubling to anyone who is concerned about that separation."

A senior administration official said in a statement: "The Guardian and Washington Post articles refer to collection of communications pursuant to Section 702 of the Foreign Intelligence Surveillance Act. This law does not allow the targeting of any US citizen or of any person located within the United States.

"The program is subject to oversight by the Foreign Intelligence Surveillance Court, the Executive Branch, and Congress. It involves extensive procedures, specifically approved by the court, to ensure that only non-US persons outside the US are targeted, and that minimize the acquisition, retention and dissemination of incidentally acquired information about US persons.

"This program was recently reauthorized by Congress after extensive hearings and debate.

"Information collected under this program is among the most important and valuable intelligence information we collect, and is used to protect our nation from a wide variety of threats.

"The Government may only use Section 702 to acquire foreign intelligence information, which is specifically, and narrowly, defined in the Foreign Intelligence Surveillance Act. This requirement applies across the board, regardless of the nationality of the target."

Additional reporting by James Ball and Dominic Rushe

法庭强制Verizon 提交通话记录的原文件:

http://s3.documentcloud.org/documents/709012/verizon.pdf

NSA 主任James Clapper承认以上Guardian的报道属实:

http://www.guardian.co.uk/world/2013/jun/07/clapper-secret-nsa-surveillance-prism

为什么各家公司一致抵赖"No Such Agency"?

http://www.nytimes.com/2013/06/08/technology/tech-companies-bristling-concede-to-government-surveillance-efforts.html?pagewanted=all&_r=0

订阅:

评论 (Atom)

_and_Dennis_Ritchie_at_PDP-11_(2876612463).jpg)